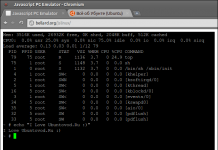

Критична вразливість у пристроях розумного будинку Shelly поставила під загрозу несанкціонованого доступу понад 5,2 мільйона європейських будинків. Дослідники з безпеки з Pen Test Partners виявили, що останнє покоління (Gen 4) пристроїв Shelly постійно тримає приховану точку доступу Wi-Fi активної, навіть після підключення. Ця лазівка дозволяє будь-якому поблизу обійти заходи безпеки, потенційно отримавши контроль над дверима, воротами та іншими підключеними пристроями.

Прихована Лазейка Пояснена

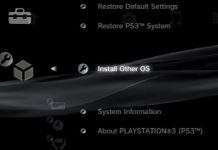

На відміну від старіших моделей Shelly, які автоматично відключають тимчасову точку доступу після налаштування, пристрої Gen 4 залишають її працюючою необмежено довго. Цей недолік конструкції створює невидимий вхід для хакерів, дозволяючи їм використовувати домашню мережу власника без його відома.

Наслідки серйозні. Зловмисник може використовувати цю відкриту точку доступу для злому розумних замків, відкриття гаражних воріт або відключення систем безпеки — і це без спрацьовування сигналізації або залишення явних слідів.

Розширений Ризик для Мережі

Проблема виходить за межі пристроїв Shelly. ** Один скомпрометований пристрій Gen 4 може служити шлюзом для всієї розумної домашньої мережі **, включаючи пристрої інших виробників. Багато європейських домогосподарств змішують бренди розумного будинку, що робить їх особливо вразливими. Проблема у тому, що один продукт дає збій; мова йде про каскадні збої у взаємопов’язаних системах.

Уповільнена Реакція, Відповідальність Користувача

Pen Test Partners повідомили Shelly про вразливість, в результаті чого компанія випустила прошивку 1.8.0 як виправлення. Однак оновлення вимагає ручного встановлення, і більшість користувачів не знають, що їм потрібно вжити заходів. За словами Кена Манро, засновника Pen Test Partners, Shelly повільно реагувала на проблему через побоювання за репутацію.

Shelly стверджує, що їх мобільний додаток допомагає користувачам правильно захищати пристрої, але це залежить від дотримання офіційних процедур налаштування. Користувачі, які налаштовують пристрої вручну, отримують попередження про необхідність захисту точки доступу. У майбутньому оновленні прошивки точка доступу автоматично вимикатиметься після закінчення часу очікування, але доти домовласникам необхідно виявляти ініціативу.

Зростаюча Тенденція Вразливостей IoT

Це не поодинокий випадок. Розумні домашні пристрої все частіше стають метою хакерів, причому дверні дзвінки Amazon Ring та камери безпеки Dahua були одними з останніх жертв. Основна проблема полягає у поспіху на ринок без пріоритету базових заходів безпеки.

Виробники часто збирають дані користувача для поліпшення продуктів, але цей витік даних може розкрити поведінкові шаблони, які використовують хакери. Проблема у апаратних недоліках; йдеться також про погані методи управління даними.

«Ми бачили подібні проблеми у сонячних інверторах і навіть виявили аналогічну вразливість в автомобілі понад 10 років тому». – Кен Манро, Pen Test Partners

Зростання кількості підключених пристроїв означає більше точок атаки для зловмисників. Поки виробники не приділятимуть пріоритетну увагу безпеці за промовчанням, споживачі залишаться вразливими.

Головний висновок зрозумілий: безпека розумного будинку настільки сильна, наскільки сильна його найслабша ланка. Поки компанії не усунуть ці фундаментальні недоліки, а споживачі не вживуть запобіжних заходів для захисту своїх мереж, розумні будинки залишаться головною метою для хакерів.