Не посчитайте за злорадство, но тем не менее, очередной раз убеждаюсь в премуществх программного обеспечения соглданного под лицензией GPL, или других открытым и свободным аналогам.

Оказывается, механизм активации Windows 7 был взломан ещё до официального выхода этой системы. Но старый метод требовал изменений в BIOS, что является весьма нетривиальной задачей.

Сейчас хакеры нашли вариант полного обхода механизма Windows Activation Technologies (WAT) без манипуляций с BIOS’ом и вообще без использования ключа активации.

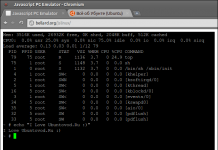

С помощью этого метода блокируется работа модулей SPP (Software Protection Platform) и SLC (Software Licensing Client). И хотя 30-дневный счётчик периода активации может продолжать видимость работы, он уже не инициирует никаких действий. Для блокировки используются следующие команды:

takeown /F %WINDIR%\System32\sppcomapi.dll

icacls %WINDIR%\System32\sppcomapi.dll /deny *S-1-1-0:F

Здесь sppcomapi.dll — библиотека, которая контролируется основную часть функций SPP. Метод применим для операционных систем Windows 7 и Windows Server 2008 R2.

Здесь нужно добавить важную вещь: после использования команды takeown библиотека sppcomapi.dll станет доступна для записи, то есть открывается дорога для malware и вирусов. Это делается так: просто «отменяем» команду «icacls %WINDIR%\System32\sppcomapi.dll /deny *S-1-1-0:F», т.е. разблокируем. Инжектим свой злой код в эту dll, ждём пока пользователь перезагрузится. Вот такой простой rootkit.

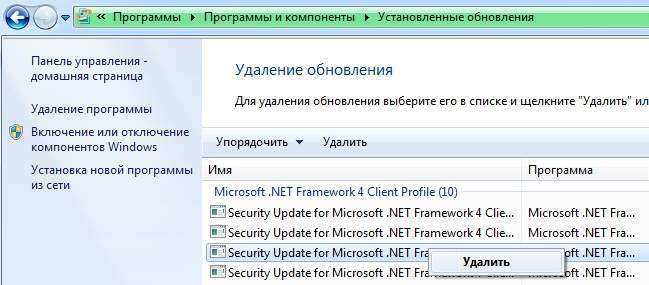

Для автоматизации процесса блокировки активации создан ряд хакерских программ, в том числе RemoveWAT и Chew-WGA.

Представители Microsoft уже сообщили, что они в курсе проблемы и работают над ней. Они также подчеркнули важность использования лицензионного программного обеспечения.

Лично я с этим согласен, коль уж вы отдали предпочтение Windows, то будь0те честными до конца и купите лицензионную Windows 7, и выполните все необходимые процедуры. Ведь не секрет, что ломаная винда это дыра в дыре, тогда как не ломаная, это просто дыра.